|

Читайте также: |

Автоматизированные системы состоят из персонала и комплекса средств автоматизации его деятельности и реализуют информационную технологию выполнения установленных функций.

Сложные АС обладают характерными особенностями, среди которых можно выделить такие, как:

- целостность выполнения единой поставленной перед системой задачи с требуемой эффективностью;

- большие размеры и высокая стоимость системы;

- многомерность различных показателей, характеризующих свойства системы;

- наличие в системе сложных связей;

- высокая степень автоматизации;

- статистическая природа управляющих сигналов, внешних возмущений и нагрузок;

- многообразие структур с различными иерархическими уровнями с постоянно меняющимся составом.

Основными техническими средствами АС являются компьютерные системы (КС). Детализация перечисленных особенностей АС применительно к КС позволяет говорить также и об особенностях структуры, состава и функционирования КС. Такими особенностями являются:

- разнообразие используемых аппаратных средств;

- сложность алгоритмического и программного обеспечения;

- одновременное использование нескольких протоколов взаимодействия и форматов представления данных.

Перечисленные особенности сложных КС обусловливают возникновение специфических ситуаций в процессе их функционирования, вызванных как различными ошибками программного обеспечения, всевозможными отказами и сбоями аппаратных средств, а также и злоумышленными действиями субъектов, имеющих доступ к системе. Подобные ситуации, с одной стороны, отрицательно влияют на функции обработки информации, выполняемые системой, и, с другой стороны, создают условия для реализации угроз несанкционированного доступа к обрабатываемой информации.

Таким образом, взаимосвязь упомянутых специфических ситуаций, возникающих в процессе функционирования КС, с необходимостью защиты информации от несанкционированного доступа обусловливает необходимость решения задач, связанных с функционированием КС в условиях информационного конфликта (ИК).

В число таких задач входят исследование взаимодействия информационных объектов АС и анализ уровня защищённости информации в случайных и преднамеренных конфликтах.

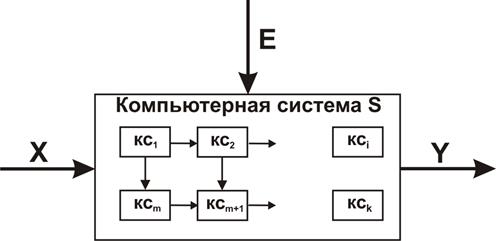

Рассмотрим обобщённую модель КС, изображённую на рис 1.

Модель состоит из ряда элементов km, связей между ними и множества величин, описывающих процесс функционирования системы и образующих в общем случае следующие подмножества:

- совокупность входных данных, образующих входной информационный поток системы  ;

;

- совокупность внутренних (собственных) параметров системы  ;

;

- совокупность воздействий внешней среды  ;

;

- совокупность выходных данных, образующих выходной информационный поток системы  .

.

В общем случае процесс функционирования системы S описывается во времени оператором  .

.

Будем считать, что функционирование системы обеспечивает решение множества задач W, реализуемых с помощью операций обработки информации, таких как: сбор, накопление, ввод, вывод, приём, передача, запись, хранение, регистрация, уничтожение и преобразование.

Рис.1 - обобщённую модель КС

Возникновению конфликтной ситуации характерно такое сочетание влияний элементов внешней среды Е и изменения собственных параметров, при котором возможно наступление ИК. В качестве таких элементов внешнего воздействия могут выступать другие КС, комплексы средств автоматизации (КСА), отдельные рабочие станции в сети, другие информационные объекты либо злоумышленные действия человека или некоторой системы информационного нападения.

С учётом сказанного под ИК в общем случае понимается такое специфическое состояние КС в едином информационном пространстве, при котором исключается возможность корректного выполнения хотя бы одной задачи системы в силу внешнего воздействия либо внутренних сбоев, ошибок или отказов аппаратного, программного или алгоритмического обеспечения системы.

Все информационные конфликты, которые возникают в АС, можно разделить на три типа:

- конфликты, приводящие к нарушению работы КС за счёт искажения входного потока данных при неизменности вида целевой функции;

- конфликты, приводящие к нарушению работы КС с нарушением целевой функции за счёт внешнего вмешательства (н., несанкционированный доступ);

- конфликты, приводящие к нарушению работы КС с нарушением целевой функции за счёт искажения входного потока данных (н., вирусы).

В таблице 1 представлены модели ИК АС.

Таблица 1 - Модели ИК АС

| Модель конфликта | Описание |

| ИК 1 вида Искажение выходного информационного потока Y происходит из-за искажения информационного потока входных данных. Искажение целевой функции Fs системы не происходит. |

| ИК 2 вида Искажение выходного информационного потока Y происходит из-за предумышленного внешнего воздействия в виде несанкционированного изменения алгоритма функционирования системы или программно-аппаратных средств, при котором происходит искажение целевой функции Fs системы. |

| ИК 3 вида Искажение выходного информационного потока Y происходит из-за такого искажения данных входного информационного потока, при котором происходит искажение и целевой функции Fs системы. |

где Y – выходной поток данных; – целевая функция АС;  – искажённая целевая функция; Xk – искажённый входной информационный поток данных; Е – внешнее воздействие. – искажённая целевая функция; Xk – искажённый входной информационный поток данных; Е – внешнее воздействие.

|

Рассмотрим существо нескольких наиболее общих положений (принципов), которыми следует руководствоваться при исследовании (проектировании) АС и средств обеспечения безопасности и защиты информации с учётом особенностей их взаимодействия в конфликте.

Дата добавления: 2015-10-13; просмотров: 134 | Нарушение авторских прав

| <== предыдущая страница | | | следующая страница ==> |

| Техническая эксплуатация КСЗИ | | | Принцип рациональной декомпозиции |