Читайте также:

|

Программа Family Key Logger показательна в том плане, что, фиксируя действия пользователя, она практически ничего не сообщает о своей работе. Владельцы компьютеров, имеющие опыт работы с Windows 9*, привыкли использовать три «волшебные» клавиши Ctrl+Alt+Del, чтобы вывести на экран список активных задач и (если необходимо) принудительно завершить некоторые из них. Так вот, Family Key Logger вы не увидите в списке задач, и, соответственно, не сможете принудительно завершить его работу.

Тем не менее, даже используя «штатные» средства Windows, можно обнаружить программы, подобные Family Key Logger. В среде Windows 98 это сделать несколько сложнее, при работе с Windows XP – проще.

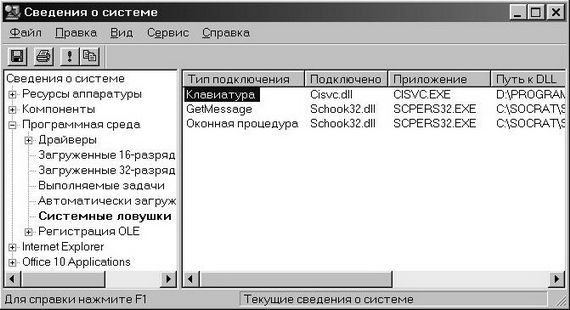

В Windows 98, чтобы получить сведения о запущенных процессах, необходимо в меню Пуск открыть подменю Стандартные Служебные, а в нем выбрать пункт Сведения о системе. Затем в левой панели открывшегося окна раскройте раздел Программная среда, а в нем выберите ветвь Системные ловушки (рис. 2.14).

Все приложения, перехватывающие системные сообщения, будут представлены в правой панели окна утилиты.

Чтобы получить список всех активных задач (процессов), требуется активизировать еще одну системную утилиту, которая называется Доктор Ватсон. Для этого в окне Сведения о системе откройте меню Сервис и выберите в нем команду Доктор Ватсон. Указанная утилита после запуска сразу переходит в режим ожидания, сворачивается и оставляет лишь свой значок в системном трее. Для активизации «доктора» щелкните дважды на значке. Далее, чтобы получить список активных процессов, выполните следующие действия.

1. В меню Вид выберите пункт Расширенный вид.

2. Перейдите на вкладку Задачи (рис. 2.15).

Очевидно, что данный вариант далеко не идеален. Чтобы подобным образом выявить «шпионские» задачи, требуется либо знать, как называется соответствующий исполняемый файл (.exe,bat или. com), либо, наоборот, знать перечень всех «санкционированных» программ. И то и другое условие выполнить на практике достаточно сложно. Как, например, догадаться, что исполняемый файл программы Family Key Logger называется Cisvc.exe (см. рис. 2.15)? Кроме того, даже если вы опознаете «врага», запретить его работу с помощью программы Доктор Ватсон невозможно.

Что же делать? Опять-таки воспользоваться услугами одной из специальных программ, обеспечивающих слежение за активными процессами и принудительное их завершение. При работе с операционными системами Windows 9* для указанной цели можно использовать вполне «официальную» утилиту от Microsoft. Утилита называется Process Viewer; она входит в состав пакета Visual Studio, но может использоваться автономно. Утилита собирает сведения обо всех активных процессах и отображает их список в окне (рис. 2.16).

Чтобы завершить какой-либо процесс, достаточно выбрать его в списке и затем на панели инструментов щелкнуть на кнопке Kill Process (Завершить процесс). По сравнению с многочисленными «полулюбительскими» аналогами Process Viewer обладает двумя достоинствами: работает очень корректно и дает достаточно полную информацию о «происхождении» процесса.

При работе с Windows XP процедура получения списка процессов значительно проще. Достаточно открыть с помощью все тех же «волшебных» клавиш Ctrl+Alt+Del окно диспетчера задач и перейти на вкладку Процессы (рис. 2.17).

Рис. 2.17. Просмотр списка выполняемых процессов в Windows XP

Обнаружив подозрительный процесс, вы можете его остановить, просто щелкнув на кнопке Завершить процесс, расположенной в правом нижнем углу окна. Правда, данное окно не содержит сведений о том, в какой папке находится приложение или системный модуль, инициировавший соответствующий процесс.

Обширную информацию по процессам способна предоставить упоминавшаяся выше программа StatWin. Причем с ее помощью вы можете получить статистику не только по активным процессам, но также по завершенным. Весьма полезными также могут оказаться сведения, относящиеся к работе пользователя в Интернете и к использованию подключенного к компьютеру принтера.

Что касается работы в Интернете, то с помощью трех разделов статистики – Модем, Интернет: Сайты и Интернет: Серверы, – представленных на одноименных вкладках основного окна программы, заинтересованное лицо получит следующие основные сведения (рис. 2.18):

общее время, проведенное в Сети;

общий объем переданных и полученных данных;

время и длительность подключения к конкретному веб-серверу или пребывания на веб-сайте.

Кроме того, вы можете задать интервал времени, по истечении которого StatWin должен произвести принудительный разрыв соединения.

Рис. 2.18. Сведения о работе пользователя в Интернете, предоставляемые StatWin

Однако разрыв соединения – это единственный вид активных действий, предусмотренный в StatWin. Он не позволяет завершать нежелательные процессы. Вместе с тем StatWin способен защитить одно из наиболее уязвимых мест системы – системный реестр – от негативного воздействия. Для этого достаточно указать, какой именно ключ (или конкретный параметр) следует защищать.

И все-таки даже при работе в среде Windows XP штатные средства операционной системы не способны уведомить пользователя о присутствии в системе программ типа SpyWare или AdWare. В качестве «контрразведчиков» должны использоваться специальные инструменты.

К достаточно популярным «контрразведчикам» относится, в частности, программа Ad-aware компании Lavasoft Sweden. Программа умеет сканировать оперативную память, системный реестр и указанные пользователем папки на предмет наличия там шпионских модулей или их частей (рис. 2.19).

Рис. 2.19. Ad-aware умеет сканировать оперативную память, системный реестр и указанные папки

Кроме того, Ad-aware умеет находить файлы cookie, созданные веб-серверами с «плохой репутацией». Опознание вредоносного программного обеспечения Ad-aware производит на основе сведений, содержащихся в его базе данных. Делает она это весьма проворно и достаточно эффективно. Например, ей не составило никакого труда обнаружить в оперативной памяти процесс, относящийся к программе Family Key Logger (перехватчик клавиатурного ввода), а также найти среди папок и в реестре всю относящуюся к ней информацию (рис. 2.20).

Сведения о проделанной работе Ad-aware записывает в файл отчета, а сами обнаруженные объекты по желанию пользователя помещает в специальную «карантинную» папку. Оттуда они могут быть удалены либо возвращены на прежнее место. Перед удалением объектов Ad-aware позволяет создать их резервную копию, и если после «чистки» система будет работать некорректно, все можно сделать «как было».

Необходимо отметить, что создатели Ad-aware приписывают программе некие «интеллектуальные» способности, позволяющие ей отыскивать подозрительные объекты, сведения о которых отсутствуют в базе данных программы. Однако это утверждение вызывает сомнения, поскольку Ad-aware не обратила никакого внимания на программу StatWin, работающую как настоящий шпион.

Рис. 2.20. Результаты работы Ad-aware

ПРИМЕЧАНИЕ ____________________

К дополнительным преимуществам Ad-aware по сравнению со многими другими программами этого класса можно отнести возможность установки локализованного (русского) интерфейса и наличие русскоязычного раздела на сайте производителя.

Еще один инструмент, достаточно хорошо зарекомендовавший себя в деле борьбы со «шпионами», – это SpyBot-Search &Destroy (Patrick Michael Kolla / Safer Networking Limited).

Основные возможности программы:

поиск и блокирование программ-шпионов;

поиск и блокирование cookies;

защита системного реестра;

надежное удаление файлов;

поиск и блокирование подозрительных ActiveX;

отображение списка активных процессов и остановка любого из них;

контроль изменений в системе, производимых инсталлируемыми программами.

Несомненными достоинствами SpyBot S &D для российских пользователей можно считать бесплатность программы (автор рассчитывает лишь на «добровольные пожертвования») и наличие русскоязычного варианта интерфейса (рис. 2.21).

Рис. 2.21. Один из режимов работы SpyBot-Search &Destroy

По каждой из вредоносных программ, имеющихся в базе данных SpyBot-Search&Destroy, вы можете получить достаточно подробную информацию. В частности, SpyBot-Search &Destroy сообщит вам о производителе (или распространителе) данного ПО и о тех неприятностях, которые можно от него ожидать. Что касается слежения за текущим состоянием системы, то в составе SpyBot-Search &Destroy имеется специальный модуль, контролирующий обращение приложений к системному реестру. Этот модуль работает постоянно в фоновом режиме и при каждой попытке изменения реестра предлагает пользователю принять или запретить это изменение (рис. 2.22).

SpyBot-Search&Destroy содержит в качестве дополнительного инструмента межсетевой экран (firewall) и модуль для блокирования подозрительных файлов cookies. О том, что собой представляют межсетевые экраны – в следующем подразделе.

Дата добавления: 2015-08-21; просмотров: 119 | Нарушение авторских прав

| <== предыдущая страница | | | следующая страница ==> |

| Средства контроля действий пользователя | | | Программные средства сетевой защиты |