Читайте также:

|

Многие компьютерные хулиганы используют готовые программы (так называемые эксплоиты), которые используют бреши в системе безопасности компьютера для проникновения и причинения ущерба. Большинство таких программ-эксплоитов создано англоязычными хакерами, и существует высокая вероятность того, что для их творений русские имена пользователей и пароли составят существенное препятствие.

Исходя из этого, имеет смысл для выполнения на компьютере административных функций использовать учетную запись с русским именем и длинным (8-16 символов) паролем, содержащим смесь английских и русских букв, цифр и специальных символов.

Все другие учетные записи, в том числе и учетную запись Администратор (Administrator), необходимо запретить.

Выполнить указанные действия нужно в следующем порядке:

Если при установке Windows XP не был создан дополнительный пользователь, то создайте нового пользователя с правами администратора. Если пользователь был создан ранее, то его надо переименовать так, чтобы его имя было русским, неброским, например Иван, и назначить ему пароль.

Пароль должен быть длинным, лучше 16 символов, но не менее 8, и содержать смесь русских и английских букв в верхнем и нижнем регистрах, цифр, а также символов!@$%Л&*()_+=-{}

Чтобы отличить похожие русские и английские символы, скопируйте пароль в редактор Microsoft Word или WordPad и выберите шрифт, не содержащий кириллицы, мы увидим «крякозяблы». Запишем пароль на бумаге так, чтобы было понятно, где русские символы, например, подчеркивая те символы пароля, которые выглядят одинаково в русском и английском алфавите:

Далее, воспользовавшись оснасткой Локальные пользователи и группы (Local Users and Groups) в окне консоли Управление компьютером (Computer Management), следует переименовать пользователя Администратор (Administrator), присвоив ему неброское русское имя и длинный пароль из 16 символов, содержащих смесь русских и английских символов в обоих регистрах, цифр и специальных символов.

Этот пароль можно не запоминать, так как переименованного администратора лучше запретить совсем, установив флажок Отключить учетную запись (Account is Disabled) в диалоге Свойства (Properties) данного пользователя, после чего нажать кнопку Применить (Apply). Чтобы открыть этот диалог, следует щелкнуть правой кнопкой на папке Пользователи (Users) в окне Управление компьютером (Computer Management) и выбрать команду контекстного меню Свойства (Properties).

Подобным же образом запретите все остальные учетные записи, созданные по умолчанию. В окне папки Пользователи (Users) запрещенные отключенные учетные записи отмечаются красными кружочками с белыми крестиками.

После переименования учетной записи администратора следует переименовать группу Администраторы (Administrators), присвоив ей неброское русское название, например Дети. Обратите внимание на то, что переименовать группу можно только после переименования учетной записи администратора.

И наконец, создайте учетную запись простого пользователя, члена группы Пользователи (Users), которую будете использовать для входа в систему, только когда компьютер подключен к Интернету. Когда подключение к Интернету отсутствует и требуется выполнять действия, являющиеся привилегией администратора, используйте учетную запись с правами администратора с русским именем и длинным паролем, содержащим смесь русских и английских символов.

Следование этим правилам позволит свести до минимума возможность несанкционированного проникновения посторонних на ваши компьютеры.

Запрещение подключения анонимных пользователей

Windows XP дает возможность анонимным пользователям выполнять определенные операции, например, проводить перепись имен учетных записей домена и сетевых ресурсов.

Это может быть удобно, например, если администратору требуется предоставить доступ пользователям в доверенном домене, в котором не поддерживается двустороннее отношение доверия. Такая возможность предоставляется параметрами локальной политики безопасности. Но в большинстве случаев доступ анонимных пользователей к сети не требуется и опасен. Его следует запретить.

Нажимаем кнопку Пуск (Start) на Панели задач (Taskbar) и в появившемся главном меню Windows выберите команду Панель управления (Control Panel). В окне Панель управления (Control Panel) дважды щелкаем мышью на значке Администрирование (Administrative Tools), чтобы открыть соответствующее окно.

В окне Администрирование (Administrative Tools) дважды щелкаем мышью на значке Локальная политика безопасности (Local Security Policy). На экране появится окно Локальные параметры безопасности (Local Security Settings).

Дважды щелкаем мышью на значке Локальные политики (Local Policies), Чтобы открыть папку соответствующих политик.

Щелкаем мышью на значке папки Параметры безопасности (Security Options) в левой части окна Локальные параметры безопасности (Local Security Settings). В правой части этого окна вы увидите перечень локальных политик безопасности.

Найдите политику Сетевой доступ: не разрешать перечисление учетных записей SAM анонимными пользователями (Network access: Do not allow anonymous enumeration of SAM accounts), щелкаем правой кнопкой мыши на этой строке и в появившемся контекстном меню выберите команду Свойства (Properties). Откроется диалог Свойства: Сетевой доступ: не разрешать перечисление учетных записей SAM анонимными пользователями (Network access: Do not allow anonymous enumeration of SAM accounts Properties).

Убеждаемся, что установлен переключатель включен (Enabled). В противном случае устанавливаем его. Нажимаем кнопку Применить (Apply).

Закрываем диалог Свойства: Сетевой доступ: не разрешать перечисление учетных записей SAM анонимными пользователями (Network access: Do not allow anonymous enumeration of SAM accounts Properties) нажатием кнопки ОК.

Мы возвращаемся к окну Локальные параметры безопасности (Local Security Settings). Установленному параметру соответствует ключ реестра R estrictAnonymousSam=1 в разделе

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Ls.

Щелкаем правой кнопкой мыши в окне Локальные параметры безопасности (Local Security Settings) на строке Сетевой доступ: не разрешать перечисление учетных записей SAM и общих ресурсов анонимными пользователями (Network access: Do not allow anonymous enumeration of SAM accounts and shares) и в появившемся контекстном меню выбираем команду Свойства (Properties). На экране появится диалог Свойства: Сетевой доступ: не разрешать перечисление учетных записей SAM и общих ресурсов анонимными пользователями (Network access: Do not allow anonymous enumeration of SAM accounts and shares Properties).

Устанавливаем переключатель включен (Enabled), нажимаем кнопку Применить (Apply) и кнопку ОК, чтобы закрыть диалог.

Установленному параметру соответствует ключ реестра RestrictAnonymous=1 в разделе HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Ls.

Вместо включения режима можно было бы отредактировать этот ключ реестра.

После включения указанных политик доступ в сеть анонимных пользователей будет запрещен. Перечислены, разумеется, не все возможные настройки безопасности, а только необходимый минимум, который оградит нашу сеть от несанкционированного доступа извне.

Agnitum Outpost Firewall Pro

Установка, настройка и интерфейс

Процесс установки Outpost Firewall аналогичен установке других программ, работающих в среде Windows.

Управление

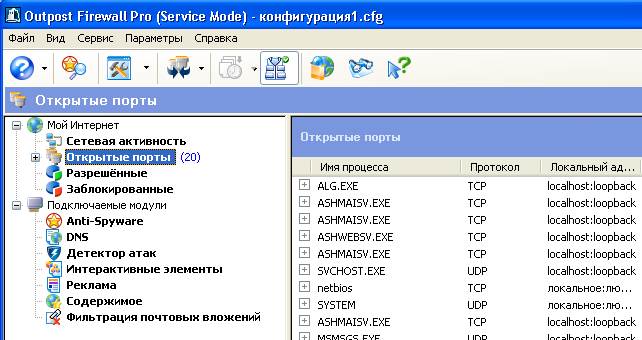

Главное окно Outpost Firewall используется для наблюдения за сетевой активностью компьютера и изменения настроек брандмауэра. Оно необходимо для отслеживания действий компьютера в сети и изменения параметров брандмауэра.

Так выглядит главное окно Outpost Firewall сразу после установки программы.

(Рис. 2.1)

Рис. 2.1 Главное окно Outpost Firewall

Оно состоит из следующих элементов:

• Меню Outpost Firewall

• Панель инструментов

• Строка представлений

• Панель представлений

• Информационная панель

• Строка состояния.

Дата добавления: 2015-10-26; просмотров: 123 | Нарушение авторских прав

| <== предыдущая страница | | | следующая страница ==> |

| Запрещение общего доступа к дискам и папкам | | | Подключаемые модули |